Бесплатный фрагмент - Персональные данные в организации

1. ОСНОВНЫЕ ПОНЯТИЯ, КЛАССИФИКАЦИЯ ПЕРСОНАЛЬНЫХ ДАННЫХ, ОБЗОР ЗАКОНОДАТЕЛЬСТВА

Как организовать работу с персональными данными сотрудников, клиентов, контрагентов в организации? Какие документы по обработке и защите персональных данных должны быть разработаны и какими нормативно-правовыми актами необходимо руководствоваться?

Ответы на каждый из этих вопросов дают федеральные законы и другие нормативные правовые акты Российской Федерации, которые являются основанием для работы с персональными данными в любой организации (предприятии, учреждении).

Конституция Российской Федерации гарантирует каждому гражданину нашей страны право на неприкосновенность частной жизни, личную и семейную тайну, защиту своей чести и достоинства (ст. 23) и устанавливает запрет на сбор, хранение, использование информации о частной жизни человека без его согласия. На основании Конституции был создан Федеральный закон о персональных данных для обеспечения прав людей и защиты личных сведений.

1.1. Федеральный закон о персональных данных

Основной закон, регулирующий работу с персональными данными — Федеральный закон от 27.07.2006 №152-ФЗ «О персональных данных» (далее — ФЗ-152). В нем содержатся порядок работы с персональными данными, принципы и условия их обработки, требования к содержанию некоторых документов, например, согласий на обработку ПДн, права субъекта ПДн и обязанности оператора.

Основные понятия ФЗ-152 содержатся в статье 3.

Персональные данные (далее — ПДн) — это любая информация, относящаяся к прямо или косвенно определенному или определяемому физическому лицу (субъекту персональных данных) (п.1 ст. 3 ФЗ-152). Т. е. это информация, которая относится к конкретному человеку, например, ФИО, пол, возраст, дата рождения, номер телефона, адрес электронной почты и др. Однако некоторые данные не являются ПДн сами по себе, а становятся таковыми только в совокупности с другими сведениями. Например, сам номер телефона без ФИО не является ПДн, т. к. идентифицировать человека в этом случае невозможно. А если организация обрабатывает и хранит данные в совокупности (ФИО, номер телефона, email), то и номер телефона и адрес электронной почты являются персональными данными. Также фамилия, имя, отчество являются персональными данными только в привязке к другим данным, например, паспортным (дата и место рождения, номер паспорта и тп).

Оператор — государственный орган, муниципальный орган, юридическое или физическое лицо, самостоятельно или совместно с другими лицами организующие и (или) осуществляющие обработку ПДн, а также определяющие цели обработки ПДн, состав персональных данных, подлежащих обработке, действия (операции), совершаемые с ПДн, т. е. операторами персональных данных являются все организации, учреждения, предприятия, которые собирают, распространяют, обрабатывают и хранят ПДн работников, а также клиентов и контрагентов (п.2 ст. 3 ФЗ-152).

Субъект персональных данных — это физическое лицо, которое идентифицируется с помощью конкретных ПДн, т. е. носитель этих данных. Законодательством предусмотрено 2 основные категории субъектов ПДн — работники организации и те, кто ими не является. К субъектам ПДн относятся: работники оператора, соискатели, бывшие работники, родственники работников; контрагенты и клиенты (физ. лица); законные представители, работники юр. лиц, являющихся клиентами, контрагентами оператора.

Обработка персональных данных — любое действие (операция) или совокупность действий (операций), совершаемых с использованием средств автоматизации или без использования таких средств с ПДн, включая сбор, запись, систематизацию, накопление, хранение, уточнение (обновление, изменение), извлечение, использование, передачу (распространение, предоставление, доступ), обезличивание, блокирование, удаление, уничтожение персональных данных (п. 3 ст. 3 ФЗ 152). Т. е. обработка — это любые действия с персональными данными.

Например, сотрудник при трудоустройстве предоставил работодателю документы со сведениями о себе и своей трудовой деятельности. Сотрудник — это субъект персональных данных, работодатель — оператор, который собирает эти данные о сотруднике, хранит и анализирует, т.е. обрабатывает персональные данные конкретного работника.

Обезличивание персональных данных — действия, в результате которых становится невозможным без использования дополнительной информации определить принадлежность персональных данных конкретному субъекту персональных данных;

Блокирование персональных данных — временное прекращение обработки персональных данных (за исключением случаев, если обработка необходима для уточнения ПДн);

Уничтожение персональных данных — действия, в результате которых становится невозможным восстановить содержание персональных данных в информационной системе персональных данных и (или) в результате которых уничтожаются материальные носители персональных данных (п. 8 ст. 3 ФЗ-152).

1.2. Информационная система и виды обработки ПДн

Во многих организациях персональные данные обрабатываются в специальных кадровых, бухгалтерских и других программах, собираются и размещаются на сайтах компаний и др., а также обрабатываются в государственных информационных системах (ГИС).

Информационная система персональных данных — совокупность содержащихся в базах данных персональных данных и обеспечивающих их обработку информационных технологий и технических средств (п.10 ст.3 ФЗ-152).

ФЗ-152 определяет следующие способы обработки персональных данных:

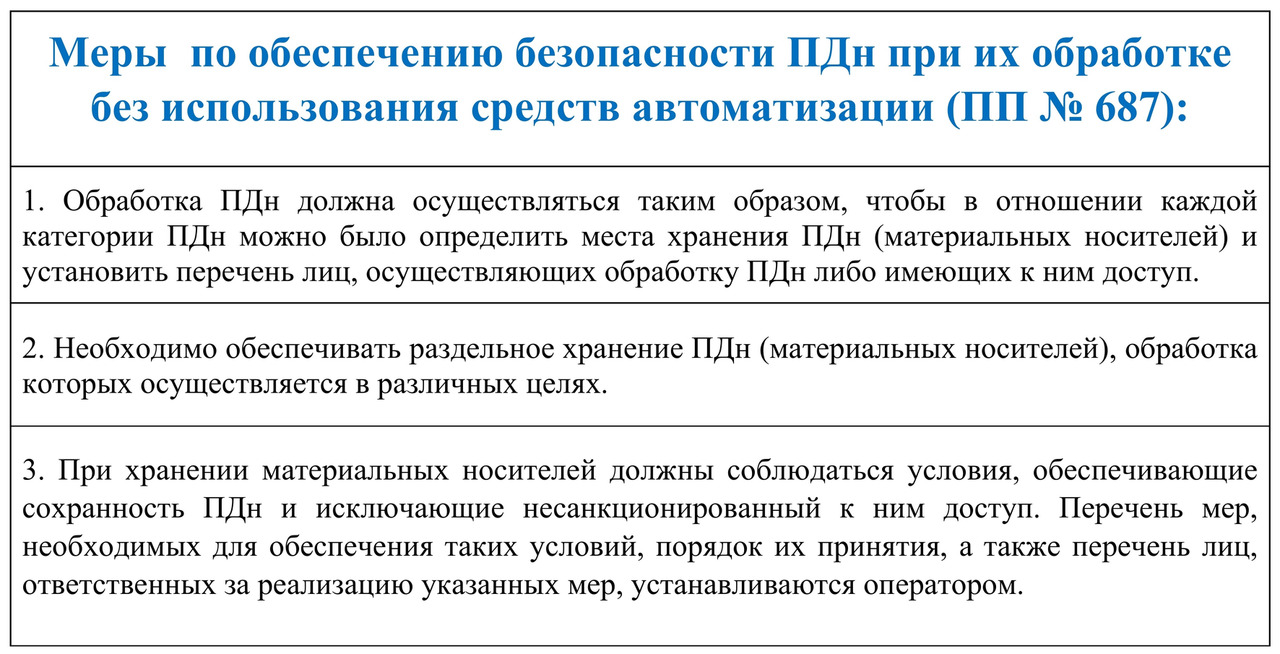

1) неавтоматизированная — обработка ПДн без использования средств автоматизации, т. е. вручную, когда сведения вносятся человеком. Особенности организации такой обработки ПДн, а также меры по защите ПДн обозначены в Постановлении Правительства РФ от 15.09.2008 N 687 «Об утверждении Положения об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации». В этом документе прописан порядок работы с материальными носителями ПДн и меры по обеспечению безопасности ПДн при такой обработке.

2) автоматизированная — обработка персональных данных с помощью средств вычислительной техники (компьютеров и других электронных устройств, баз данных, средств криптозащиты, программ, скриптов и тп. 9 (п. 4 ст.3 ФЗ-152). Состав и содержание мер по обеспечению безопасности персональных данных существенно больше, чем при неавтоматизированной обработке, и обозначены в приказе ФСТЭК России от 18.02.2013 N 21 «Об утверждении состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных».

3) смешанная — обработка сведений происходит и автоматизированным и неавтоматизированным способом.

Некоторые компании (например, турагентства) в ходе своей деятельности передают персональные данные за границу, т. е. осуществляют трансграничную передачу ПДн — передачу персональных данных на территорию иностранного государства органу власти иностранного государства, иностранному физическому лицу или иностранному юридическому лицу (п. 11 ст. 3 ФЗ-152).

Хранить ПДн организация может по-разному — и в электронном виде (на сервере или в облачном хранилище), и в бумажном (хранить документы в картонных папках в архиве). Бесцельно хранить и обрабатывать ПДн нельзя. Как только достигнута цель обработки, персональные данные необходимо уничтожить либо обезличить. Так, например, нельзя хранить в личном деле сотрудника копии паспорта, ИНН, СНИЛС, дипломов, военного билета и т. п. (эти документы хранят в личных делах госслужащих). При проверке инспектор может посчитать это излишнем и выпишет штраф, т. к. цель обработки этих персональных данных (трудоустройство сотрудника) уже достигнута и хранить эти сведения больше нет необходимости.

Уполномоченный орган — федеральный орган исполнительной власти, осуществляющий самостоятельно функции по контролю и надзору за соответствием обработки персональных данных (ст. 23 ФЗ-152). В Российской Федерации их 3:

— Федеральная служба по надзору в сфере связи, информационных технологий и массовых коммуникаций (Роскомнадзор). Полномочия: защита прав субъектов персональных данных, контроль и надзор за соответствием обработки ПДн требованиям законодательства РФ в области ПДн.

— Федеральная служба по техническому и экспортному контролю (ФСТЭК России). Полномочия: контроль и надзор за организационными и техническими мерами защиты персональных данных.

— Федеральная служба безопасности (ФСБ России) осуществляет контроль и надзор за защитой биометрических персональных данных и криптографическими мерами защиты персональных данных.

1.3. Классификация персональных данных.

Категории персональных данных обозначены в пункте 5 постановления Правительства РФ от 01.11.2012 №1119 «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных» (далее — ПП №1119). Всего их 4.

1) Общедоступные персональные данные — «данные, полученные только из общедоступных источников персональных данных, созданных в соответствии со статьей Федерального закона „О персональных данных“». Это могут быть фамилия, имя, отчество, год и место рождения, почтовый адрес, номер телефона, сведения о профессии, месте работы, квалификации, адрес электронной почты.

2) Специальные персональные данные — «данные, касающиеся расовой, национальной принадлежности, политических взглядов, религиозных или философских убеждений, состояния здоровья, интимной жизни субъектов персональных данных», например, рост, вес пациентов, информация о наличии, отсутствии судимостей. Такие сведения находятся в закрытом доступе в отличии от общедоступных. Правила обработки специальных данных регламентированы статьей 10 ФЗ-152.

3) Биометрические персональные данные — «сведения, которые характеризуют физиологические и биологические особенности человека, на основании которых можно установить его личность и которые используются оператором для установления личности субъекта персональных данных». Таковыми являются изображение лица (фото), образцы голоса человека, отпечатки пальцев, генетическая информация, рисунок радужной оболочки глаз и тп., но только в том случае, когда эти данные используются исключительно для идентификации личности. Например, если на проходной установлена камера с распознаванием лиц для идентификации сотрудников. Или в банке установлена система идентификации клиента с помощью отпечатков пальцев. Правила обработки биометрических данных прописаны в статье 11 ФЗ-152.

Также Перечень допустимых случаев обработки биометрии, используемой для идентификации, аутентификации физических лиц в информационных системах организации определен Постановлением Правительства РФ от 23.10.2021 №1815 (срок действия 01.03.2021 по 01.03.2028).

А в 2022 году принят еще один нормативный акт, в котором обозначены случаи и сроки использования биометрических ПДн, размещенных физическими лицами в единой информационной системе ПДн — Постановление Правительства РФ от 15.06.2022 №1067 (срок действия с 01.03.2023 по 01.03.2029). Таким образом, биометрические данные обрабатываются в единой системе при аттестации в вузах, оплате товаров и услуг на сумму до 1 000 руб., аутентификации клиентов в финансовых организациях при личном и дистанционном обслуживании, проходе на территорию госорганов и организаций, заключении договоров об оказании услуг связи через Интернет и др.

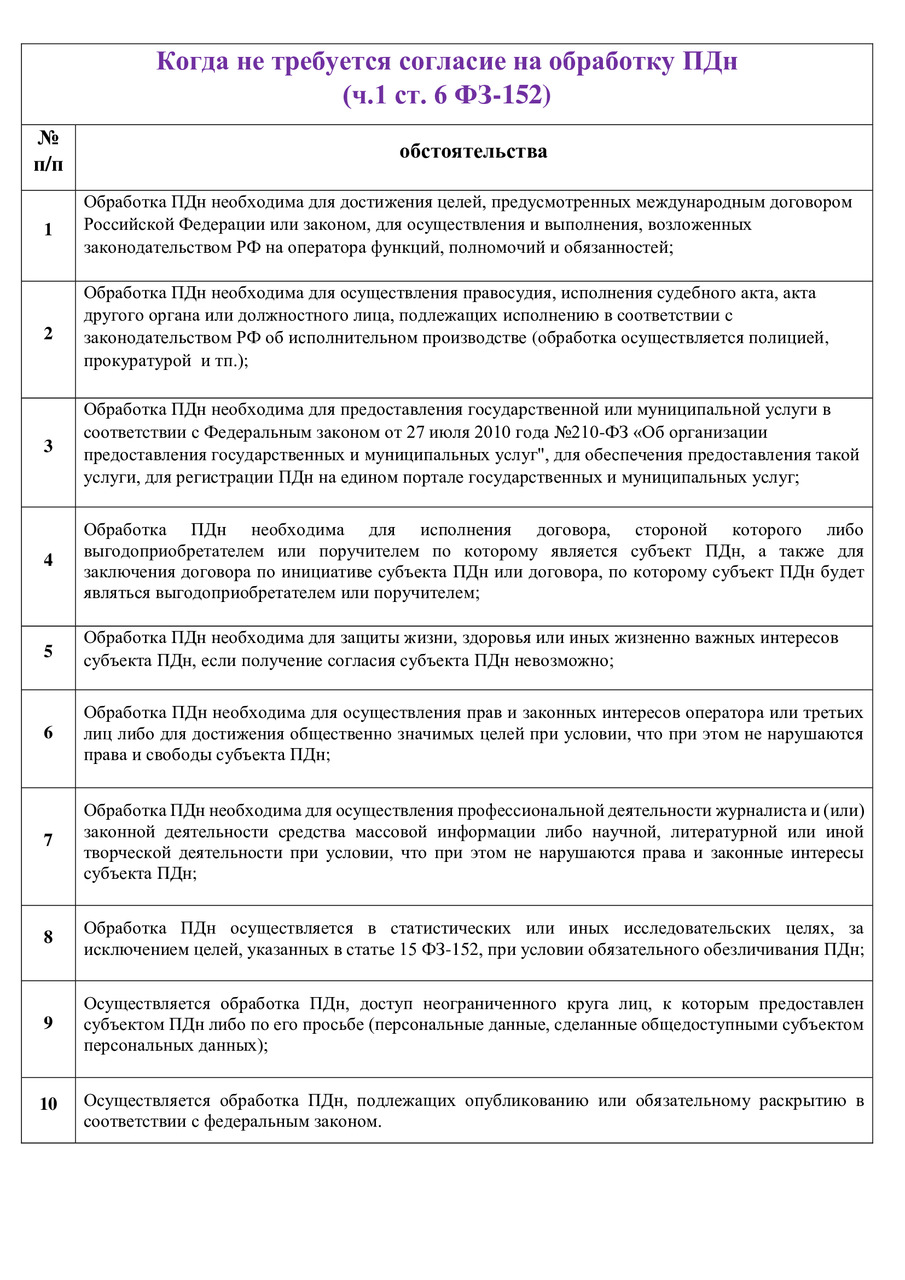

4) Иные персональные данные — остальные сведения, которые не относятся к трём другим категориям персональных данных, например, данные о заработной плате, стаже, о командировках и отпусках, о членстве в общественных организациях, клубах и тд. Объем и содержание Персональных данных должны соответствовать конкретным целям их обработки. Все персональные данные, независимо от их вида, должны обрабатываться только с согласия субъекта ПДн (его законного представителя) кроме случаев, предусмотренных законом. Контроль и защиту прав субъектов ПДн осуществляют уполномоченные органы РФ (регуляторы). Они проводят плановые и внеплановые проверки операторов (организаций, учреждений).

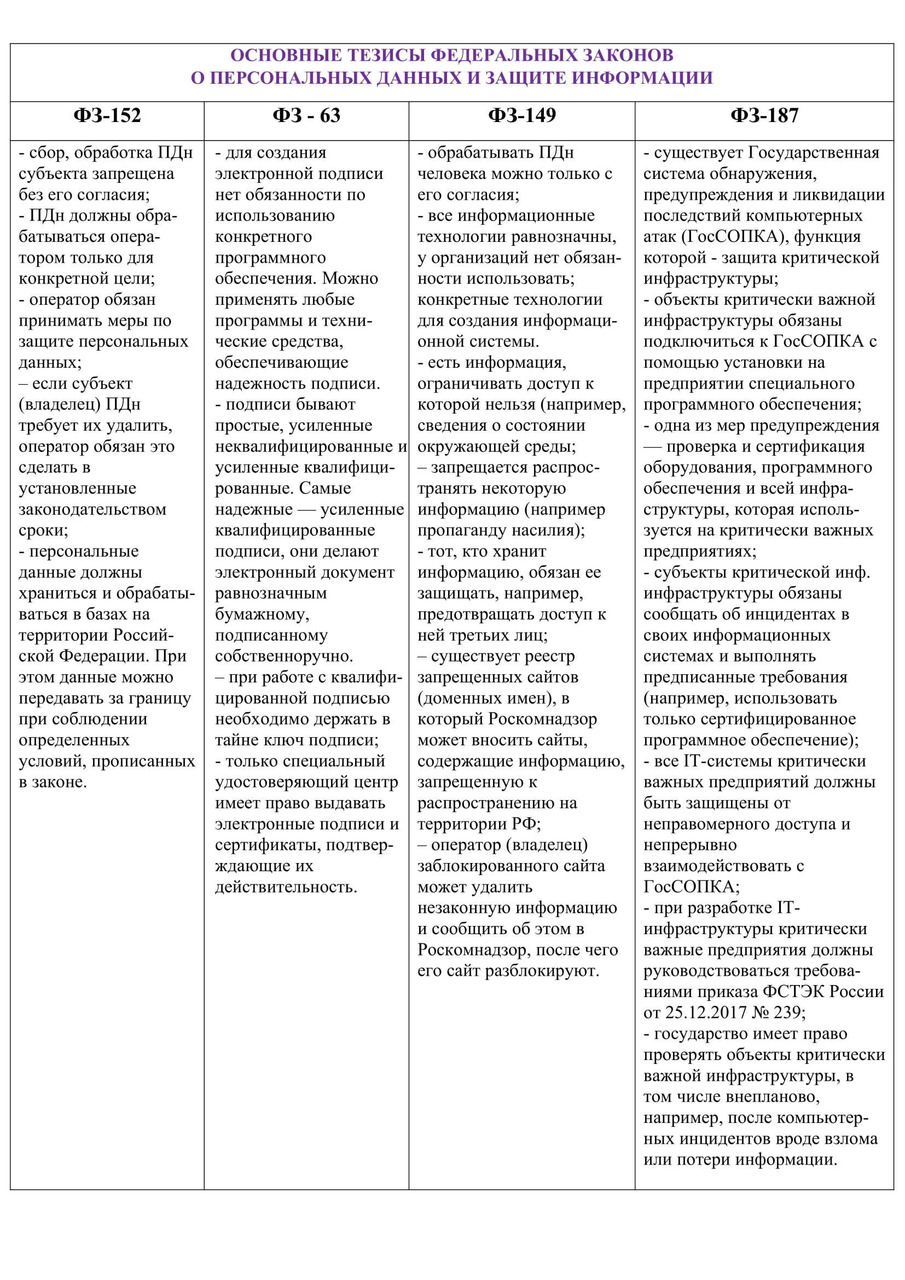

1.4. Другие федеральные законы в сфере защиты информации и работы с персональными данными

Требования к мерам по защите ПДн регламентирует не только ФЗ 152, но и другие нормативные акты РФ. Рассмотрим основные из них.

В ст. 86 Трудового кодекса Российской Федерации, утвержденного Федеральным законом от 30.12.2001 N 197-ФЗ (далее — ТК РФ) содержатся общие требования к работе с ПДн работников и гарантии их защиты. Согласно ТК РФ все персональные данные работника следует получать у него самого, при необходимости работодатель может затребовать ПДн у третьих лиц, но только если нет возможности получить их у самого работника. Перед таким запросом необходимо уведомить этого работника и разъяснить ему последствия отказа дать такое согласие. В уведомлении также обязательно указать цели, источники получения сведений и характер ПДн. Согласно ТК РФ работодатель обязан принимать меры по защите ПДн, разрабатывать соответствующие локальные нормативные акты и знакомить с ними под роспись работников.

Немаловажен в работе с информацией и Федеральный закон от 27.07.2006 №149-ФЗ «Об информации, информационных технологиях и о защите информации» (далее — ФЗ-149). В нем обозначена основная терминология — понятие информации (конфиденциальной, общедоступной), сайта, поисковой системы и др, прописаны требования к защите информации, порядок ограничения доступа и ответственность за нарушение правил работы с ней. На этот документ ссылаются при составлении локальных нормативных актов по информационной безопасности в организации. В этом законе определяется работа всех информационных систем в российской Федерации, а в статье 14 содержится описание государственных информационных систем (ГИС).

Нельзя не отметить и Федеральный закон «Об электронной подписи» от 06.04.2011 N 63-ФЗ (далее — ФЗ-63), который дает ответы на вопросы о том, что такое электронная подпись, как ее использовать и какую юридическую силу она придает электронным документам. Документ определяет технические требования к каждому виду электронных подписей для подтверждения подлинности информации — простой, усиленной квалифицированной и усиленной неквалифицированной (ст. 5 ФЗ-63).

Федеральный закон «О коммерческой тайне» от 29.07.2004 N 98-ФЗ (далее — ФЗ-98) вводит понятие коммерческой тайны, а также определяет порядок работы с такого рода информацией и ответственность за нарушение закона.

«Коммерческая тайна — режим конфиденциальности информации, позволяющий ее обладателю при существующих или возможных обстоятельствах увеличить доходы, избежать неоправданных расходов, сохранить положение на рынке товаров, работ, услуг или получить иную коммерческую выгоду».

ФЗ-98 обозначает, какая информация не может относится к коммерческой тайне (например, информация об учредителе или количестве работников).

Организация вправе сама определить сведения, являющиеся коммерческой тайной и должна зафиксировать это в специальном документе — перечне информации, составляющей коммерческую тайну.

Согласно ФЗ-98 уполномоченные гос. органы могут затребовать такие сведения по веским причинам. В этом случае организация обязана предоставить данные.

Обладатель коммерческой тайны обязан защищать ее и вести учет должностных лиц, которые имеют к ней доступ. Лицо, виновное в разглашении такой информации, может быть уволено, оштрафовано или привлечено к уголовной ответственности.

В процессе построения работы с ПДн необходимо учитывать вид деятельности конкретной организации, ее структуру, особенности документооборота, применяемых информационных систем и другие факторы.

Так, Федеральный закон «О безопасности критической информационной инфраструктуры Российской Федерации» от 26.07.2017 N 187-ФЗ (далее — ФЗ-187) распространяется на работу организаций, предприятий, которые критически важны для жизни населения Российской Федерации и их простой, сбой в работе может существенно повлиять на безопасность и здоровье граждан. Сюда относятся предприятия топливной, оборонной, металлургической и химической, ракетно-космической промышленности, организации, учреждения в сфере науки, здравоохранения, энергетики, транспорта и связи, банки, а также компании, которые обеспечивают работу выше перечисленных организаций (в т. ч. те, кто разрабатывает для них программное обеспечение).

В ст. 2 ФЗ-187 содержатся основные понятия:

«1) автоматизированная система управления — комплекс программных и программно-аппаратных средств, предназначенных для контроля за технологическим и (или) производственным оборудованием (исполнительными устройствами) и производимыми ими процессами, а также для управления такими оборудованием и процессами;

2) безопасность критической информационной инфраструктуры — состояние защищенности критической информационной инфраструктуры, обеспечивающее ее устойчивое функционирование при проведении в отношении ее компьютерных атак;

3) значимый объект критической информационной инфраструктуры — объект критической информационной инфраструктуры, которому присвоена одна из категорий значимости и который включен в реестр значимых объектов критической информационной инфраструктуры;

4) компьютерная атака — целенаправленное воздействие программных и (или) программно-аппаратных средств на объекты критической информационной инфраструктуры, сети электросвязи, используемые для организации взаимодействия таких объектов, в целях нарушения и (или) прекращения их функционирования и (или) создания угрозы безопасности обрабатываемой такими объектами информации;

5) компьютерный инцидент — факт нарушения и (или) прекращения функционирования объекта критической информационной инфраструктуры, сети электросвязи, используемой для организации взаимодействия таких объектов, и (или) нарушения безопасности обрабатываемой таким объектом информации, в том числе произошедший в результате компьютерной атаки;

6) критическая информационная инфраструктура — объекты критической информационной инфраструктуры, а также сети электросвязи, используемые для организации взаимодействия таких объектов;

7) объекты критической информационной инфраструктуры — информационные системы, информационно-телекоммуникационные сети, автоматизированные системы управления субъектов критической информационной инфраструктуры;

8) субъекты критической информационной инфраструктуры — государственные органы, государственные учреждения, российские юридические лица и (или) индивидуальные предприниматели, которым на праве собственности, аренды или на ином законном основании принадлежат информационные системы, информационно-телекоммуникационные сети, автоматизированные системы управления, функционирующие в сфере здравоохранения, науки, транспорта, связи, энергетики, банковской сфере и иных сферах финансового рынка, топливно-энергетического комплекса, в области атомной энергии, оборонной, ракетно-космической, горнодобывающей, металлургической и химической промышленности, российские юридические лица и (или) индивидуальные предприниматели, которые обеспечивают взаимодействие указанных систем или сетей».

2. ЗАЩИТА ПЕРСОНАЛЬНЫХ ДАННЫХ В ОРГАНИЗАЦИИ

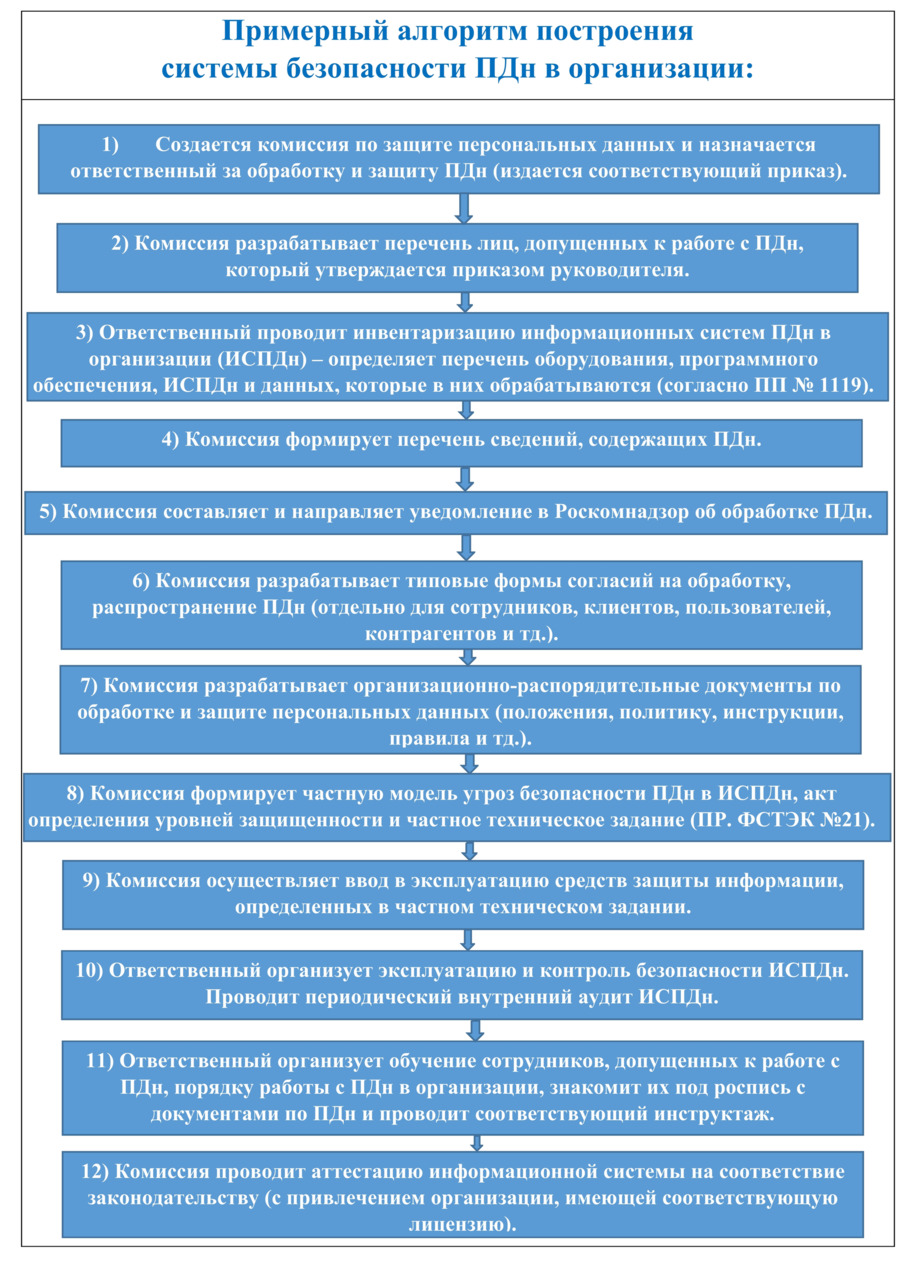

2.1. Алгоритм построения системы защиты персональных данных в организации

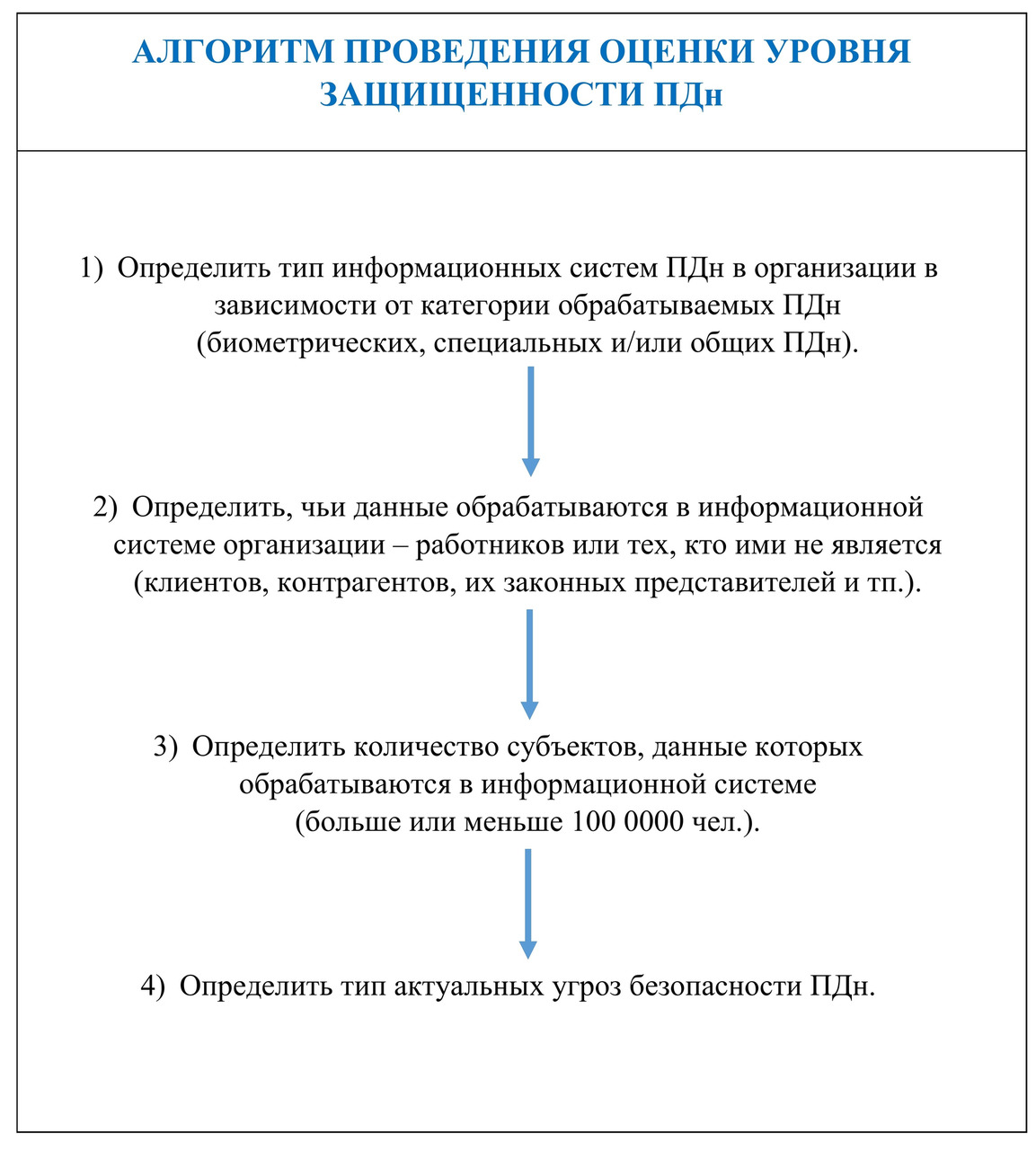

Согласно ст. 19 ФЗ-152 оператор (организация, учреждение) должен защищать обрабатываемые им персональные данные. Важно исключить несанкционированный доступ к сведениям, их утрату или утечку. Для этого в организации необходимо правильно выстроить систему безопасности ПДн, которая зависит от многих факторов: вида деятельности компании, способа обработки данных (автоматизированной, без средств автоматизации или смешенный), категорий обрабатываемых сведений и др. Так, при обработке ПДн в информационных системах ПДн организации необходимо установить уровни защищенности ПДн в зависимости от уровней актуальных угроз с учетом категорий ПДн, выработать организационные и технические меры по их защите и провести ряд мероприятий:

1) Приказом руководителя организации назначается ответственный за обработку и защиту ПДн (его работа осуществляется на основании должностной инструкции). Также создается постоянно действующая комиссия по защите персональных данных из наиболее опытных работников в количестве 3—5 человек (порядок работы, функции и полномочия комиссии прописываются в локальном нормативном акте (положении), который утверждается приказом, также как и ее состав с указанием должностей и ФИО соответствующих работников).

2) Комиссия разрабатывает перечень лиц, допущенных к работе с ПДн, который также утверждается приказом руководителя (в приказе указываются должности и ФИО сотрудников, которые имеют доступ ПДн и обрабатывают их для выполнения своих должностных обязанностей). Эти сотрудники обязаны пройти обучение, инструктаж по работе с ПДн (проводит ответственный по ПДн).

3) Согласно ПП №1119 ответственный по ПДн проводит инвентаризацию информационных систем ПДн в организации (ИСПДн), т. е. определяет перечень оборудования и программного обеспечения (ПО) — в приказе перечисляются назначение каждой ИСПДн и основные цели обработки ПДн (например, для бухгалтерских программ целью будет автоматизация процессов бухгалтерского учета, расчета заработной платы и тп.). Также прописываются категории обрабатываемых персональных данных. В этом же приказе можно установить границы контролируемой зоны ИСПДн, где ответственные лица осуществляют контроль за ПДн и обеспечивают их защиту.

4) Комиссия формирует перечень сведений, в котором перечисляется, какие именно персональные данные обрабатываются для каждой категории субъектов ПДн — работников, клиентов, контрагентов и тд.

5) Комиссия составляет и направляет уведомление в Роскомнадзор об обработке ПДн. Есть возможность отправить документ в электронном виде через сайт ведомства. Образец заполнения и утвержденные формы также можно найти на портале персональных данных Роскомнадзора.

6) Комиссия разрабатывает типовые формы согласий на обработку, распространение ПДн (отдельно для сотрудников, клиентов, пользователей, контрагентов и тд.). Формы согласий разрабатываются на основании ст.9, ст. 10.1, ст. 11 ФЗ-152 приказа Роскомнадзора от 24.02.2021 №18. Если компания (например, интернет-магазин) планирует использовать сайт для получения согласия на обработку ПДн от пользователей сайта, то необходимо разработать отдельную форму согласия для этой группы субъектов ПДн. В согласиях обязательно указываются сведения об операторе ПДн (организации), цель обработки ПДн, виды данных, а также наименования юр. лиц, ФИО физ. лиц, которым сведения будут передаваться.

7) Комиссия разрабатывает организационно-распорядительные документы по обработке и защите ПДн (положения, политику, инструкции, правила и тд.). Количество и содержание этих документов может варьироваться в зависимости от многих факторов. Все документы организации по ПДн разрабатываются на основании действующего законодательства.

8) Комиссия формирует частную модель угроз безопасности ПДн в ИСПДн, акт определения уровней защищенности и частное техническое задание на основании приказа ФСТЭК от 18.02.2013 N 21, постановления правительства от 01.11.2012 №1119 и др. На данном этапе описываются угрозы персональным данным отдельно для каждой информационной системы ПДн, производится оценка вреда, который может быть нанесен Пдн (учитывается при определении уровня защищенности и выработки мер по защите ПДн), анализируются источники угроз для ИСПДн. Многие организации пользуются услугами профильных компаний, т. к. перечисленные выше процессы могут оказаться сложными при отсутствии квалифицированных работников в штате.

9) Ввод в эксплуатацию средств защиты информации, определенных в частном техническом задании. На этом этапе необходимо:

— произвести установку и настройку средств защиты информации в системах (антивирусные ПО, межсетевые экраны, средства обнаружения атак, криптографические, информация фиксируется в акте установки средств защиты информации);

— разработать и утвердить документы, регламентирующие правила эксплуатации системы защиты информации;

— произвести выявление и анализ уязвимостей, которые оформляются протоколом контроля уязвимостей программного обеспечения и технических средств.

10) Ответственный организует эксплуатацию и контроль безопасности ИСПДн, проводит периодический внутренний аудит ИСПДн. Информация фиксируется в протоколе контроля оценки эффективности средств и оценки защищенности информации.

11) Ответственный организует обучение сотрудников, допущенных к работе с ПДн, порядку работы с ПДн в организации, знакомит их под роспись с документами по ПДн и проводит соответствующий инструктаж, о чем делается отметка в журнале учета прохождения инструктажа работниками.

12) Аттестация информационной системы на соответствие законодательству (с привлечением организации, имеющей соответствующую лицензию). Аттестация — обязанность для гос. и мун. информационных систем (ГИС) и их сегментов с данными ограниченного доступа. Для остальных — добровольная и происходит по инициативе организации.

2.2. Определение уровня угроз безопасности ПДн

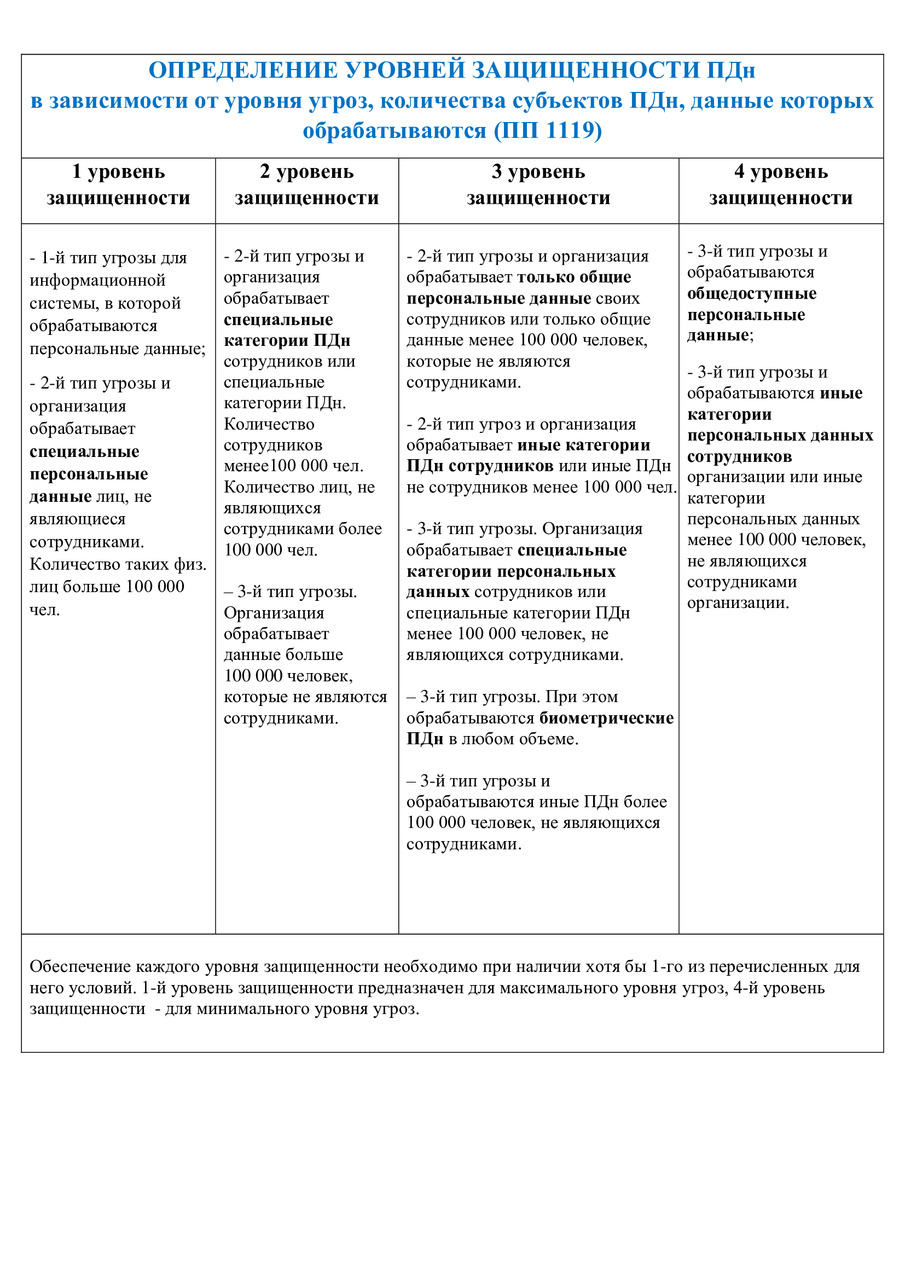

Уровни угроз, уровни защищенности и требования к защите персональных данных приведены в ПП №1119, согласно которого существует 3 типа угроз и 4 уровня защищенности.

Актуальные угрозы безопасности ПДн — совокупность условий и факторов, создающих актуальную опасность несанкционированного, в том числе случайного, доступа к персональным данным при их обработке в информационной системе, результатом которого могут стать уничтожение, изменение, блокирование, копирование, предоставление, распространение персональных данных, а также иные неправомерные действия (п. 6 ПП №1119).

Согласно ПП №1119 актуальные угрозы безопасности ПДн подразделяются на:

— 1 тип угроз — угрозы, связанные с наличием недокументированных (недекларированных) возможностей в системном программном обеспечении (операционные системы, антивирусы, сервисные программы);

— 2 тип угроз — угрозы, связанные с наличием недокументированных (недекларированных) возможностей в прикладном программном обеспечении (ПО общего назначения и специальные бухгалтерские программы, программы по учету кадров и тп.),

— 3 тип угроз — угрозы, не связанные с наличием недокументированных (недекларированных) возможностей в системном и прикладном программном обеспечении.

Для определения актуальности угроз ПДн в государственных информационных системах (ГИС), а также системах объектов критической инфраструктуры, объектов повышенной опасности обязателен для применения «Методический документ. Методика оценки угроз безопасности информации», утв. ФСТЭК России 05.02.2021 (далее — Методика). Для остальных операторов использование данного документа — право, а не обязанность. В документе определен порядок проведения оценки угроз и определения последствий от их реализации, а также рекомендации по созданию экспертной группы и проведению оценки угроз. В п. 2.7 ст.2 Методики, содержится рекомендация привлекать опытных специалистов для оценки угроз безопасности информации, т. к. для проведения этого процесса требуются специальные знания. И попытка самостоятельно оценить угрозы может быть затруднительной.

2.3. Определение уровня защищенности ПДн

После типов угроз определяются уровни защищенности ПДн (ПП №1119).

Уровень защищенности ПДн — комплексный показатель, характеризующий требования, исполнение которых обеспечивает нейтрализацию определенных угроз безопасности персональных данных при их обработке в информационных системах персональных данных (ч. 11 ст. 19 ФЗ-152).

Каждая организация самостоятельно определяет уровни угроз, защищенности и вырабатывает меры по защите ПДн. Чем выше уровень угроз, тем больше мер по защите ПД. Главное — его правильно определить, чтобы избежать лишних временных и финансовых затрат на излишние меры защиты или наоборот — не обеспечить ненадлежащую защиту ПДн.

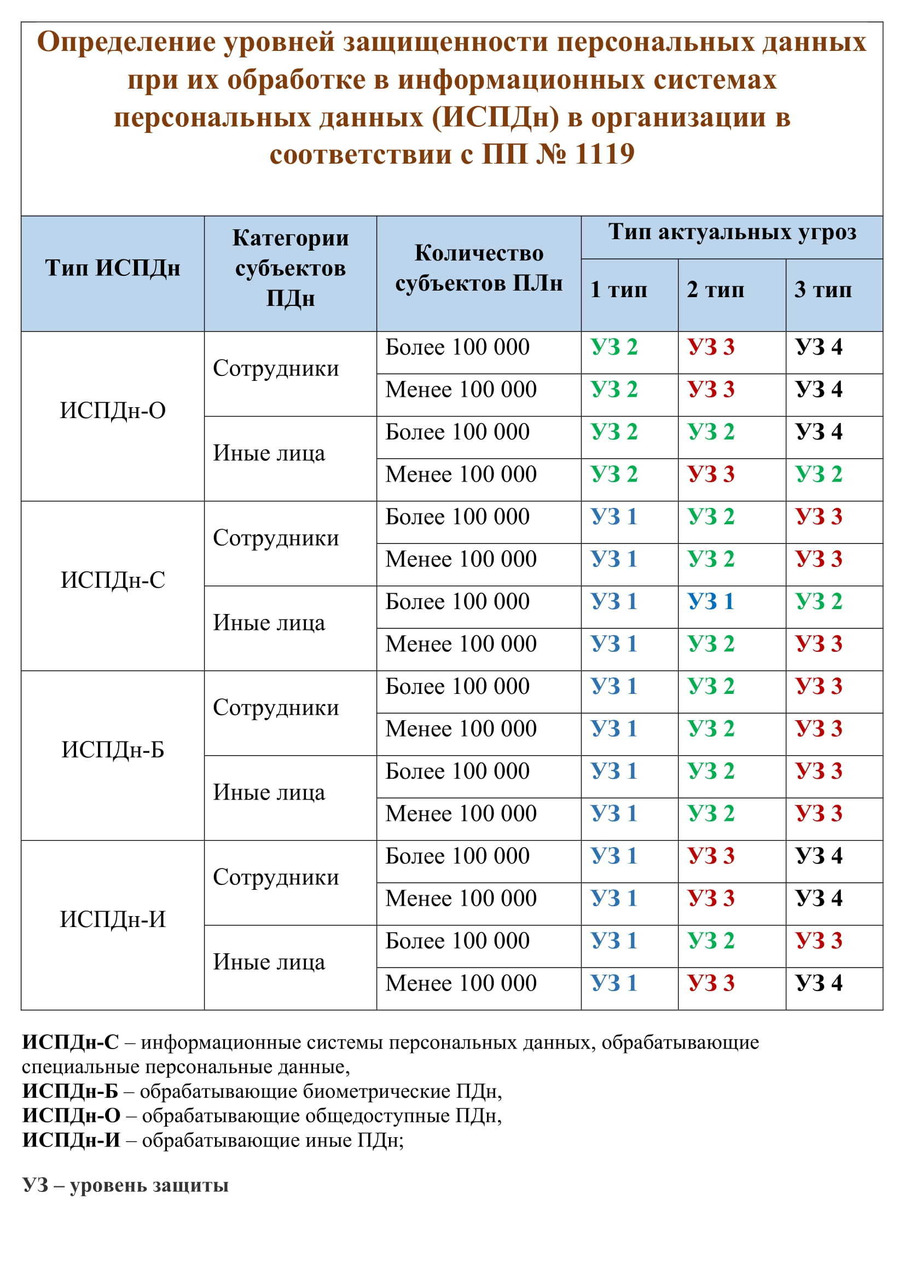

При определении уровня защищённости ПДн в информационной системе необходимо учитывать:

1) категорию информационной системы и обрабатываемых ПДн:

— ИСПДн-С — информационные системы персональных данных, обрабатывающие специальные персональные данные,

— ИСПДн-Б — обрабатывающие биометрические ПДн,

— ИСПДн-О — обрабатывающие общедоступные ПДн,

— ИСПДн-И — обрабатывающие иные ПДн;

2) категорию субъектов ПДн: — сотрудники оператора (организации, учреждения), — лица, не являющиеся сотрудниками оператора (клиенты, контрагенты, законные представители и тп.);

3) актуальные угрозы безопасности персональных данных (см. п. 2.2);

4) количество субъектов персональных данных (менее 100 000, более 100 000, в т. ч. по каждой категории субъектов — работников и всех остальных).

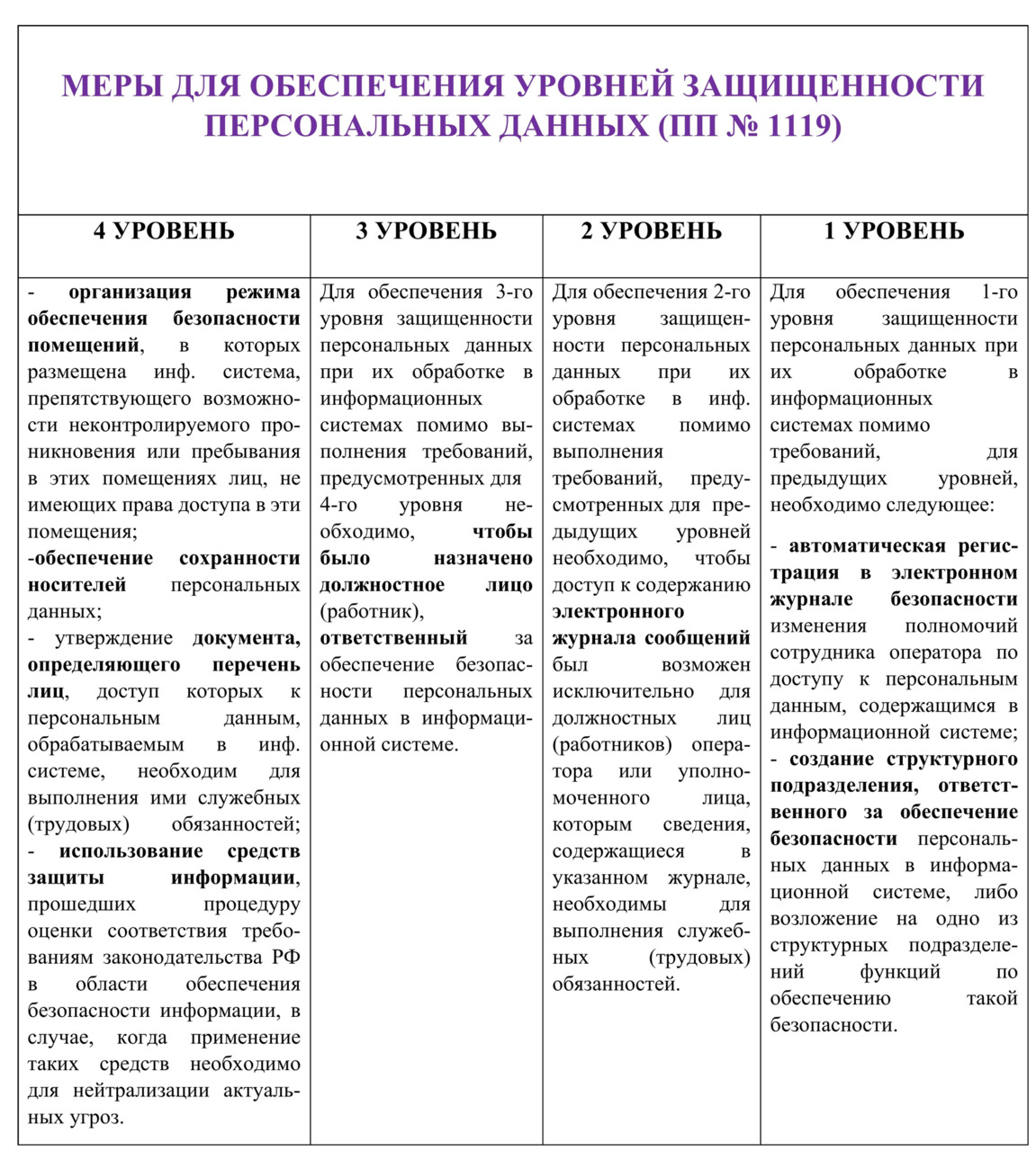

В ПП №1119 определено 4 уровня защищенности:

— 1-й уровень защищенности (УЗ 1) — информационные системы, для которых нарушение заданной характеристики безопасности персональных данных, обрабатываемых в них, может привести к значительным негативным последствиям для субъектов персональных данных.

— 2-й уровень защищенности (УЗ 2) — информационные системы, для которых нарушение заданной характеристики безопасности персональных данных, обрабатываемых в них, может привести к негативным последствиям для субъектов персональных данных;

— 3-й уровень защищенности (УЗ 3) — информационные системы, для которых нарушение заданной характеристики безопасности персональных данных, обрабатываемых в них, может привести к незначительным негативным последствиям для субъектов персональных данных;

— 4-й уровень защищенности (УЗ 4) — информационные системы, для которых нарушение заданной характеристики безопасности персональных данных, обрабатываемых в них, не приводит к негативным последствиям для субъектов персональных данных.

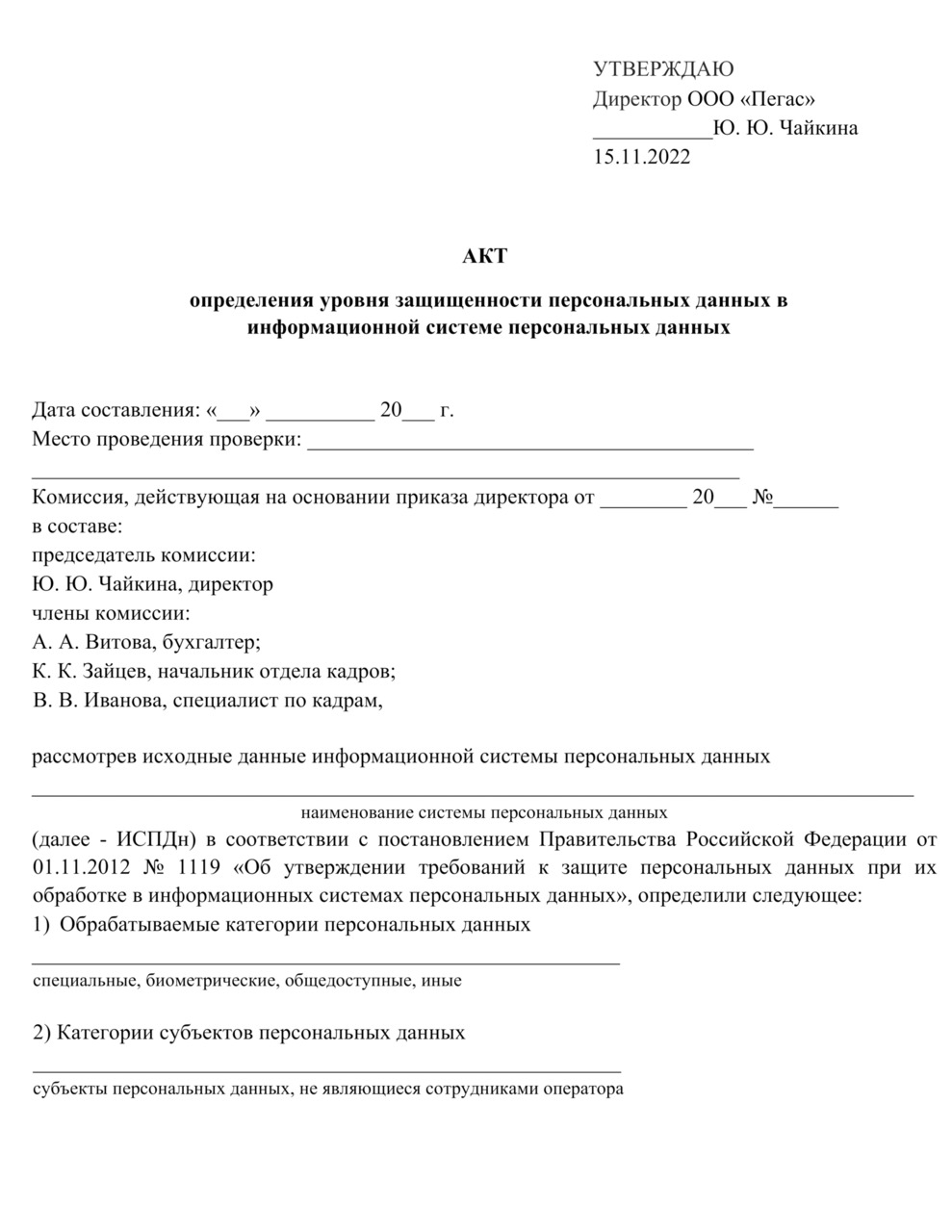

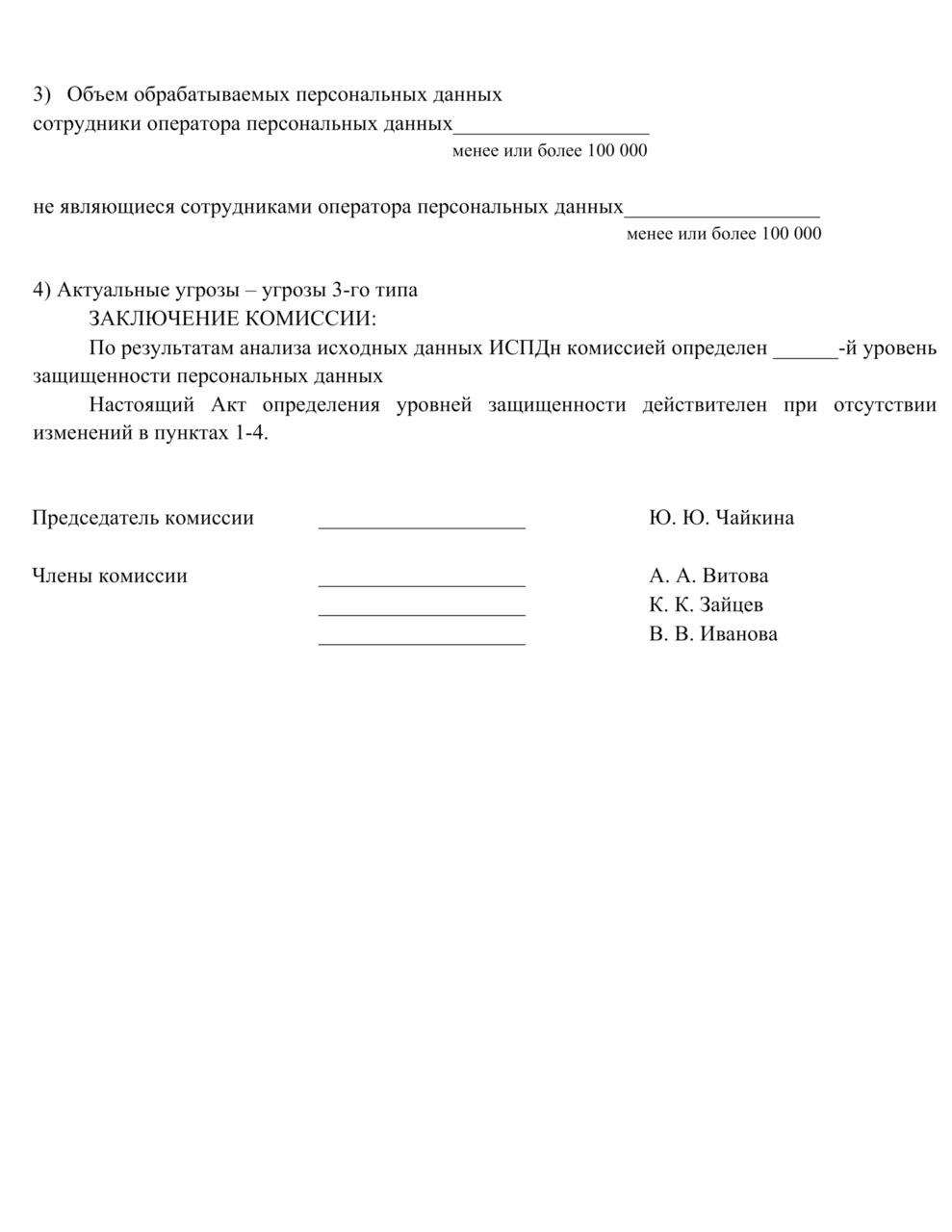

Уровень защищенности определяет комиссия либо ответственный за обработку и защиту персональных данных. Результат определения уровня защищенности фиксируется в акте.

2.4. Меры по защите ПДн

В соответствии со ст. 19 ФЗ-152 оператор обязан принимать правовые, организационные и технические меры по безопасности ПДн от неправомерного или случайного доступа к ним, уничтожения, изменения, блокирования, копирования, предоставления, распространения ПДн, а также от иных неправомерных действий в отношении ПДн. Перечень соответствующих мер обозначен в ст. 18.1 и ст. 19 ФЗ-152.

Для определения мер по защите ПДн в организации (учитывая уровень защищенности) необходимо руководствоваться:

— постановлением Правительства РФ от 01.11.2012 N 1119 «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных» (ПП №1119);

— приказом ФСТЭК России от 18.02.2013 г. №21 (ПР. 21) «Об утверждении состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных» (Пр. №21);

— постановлением Правительства Российской Федерации от 15.09.2008 г. №687 (ПП №687) «Об утверждении положения об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации».

В этих нормативных актах приведены меры по защите ПДн для обоих видов обработки ПДн — автоматизированного и без средств автоматизации. Так, например, если для информационной системы существует актуальная угроза вредоносного программного обеспечения, то мерой по защите ПДн является применение антивирусной программы, которая прошла процедуру оценки соответствия требованиям законодательства РФ.

Если безопасность сведений в системе обеспечивается средствами криптографической защиты информации, нужно учесть состав и содержание мер, содержащихся в приказе ФСБ России от 10.07.2014 №378.

Требования к защите информации, не относящейся к гос. тайне и содержащейся в государственных информационных системах (ГИС) содержит Приказ ФСТЭК России от 11.02.2013 N 17.

Данным приказом руководствуются не только гос. органы, но и коммерческие организации, если они подключены к ГИС. В этом случае компания должна произвести аттестацию системы, и для защиты информации в ней использовать только сертифицированные средства защиты.

Требования к защите информации в ГИС содержит приказ ФСБ от 24 октября 2022 г. №524 «Об утверждении требований о защите информации, содержащейся в государственных информационных системах, с использованием шифровальных (криптографических) средств». Однако документ вступит в силу только через год после опубликования — 24.11.2023.

Операторы, являющиеся государственным или муниципальным органом, для разработки мер по защите ПДн применяют Постановление Правительства РФ от 21.03.2012 N 211 «Об утверждении перечня мер, направленных на обеспечение выполнения обязанностей, предусмотренных Федеральным законом „О персональных данных“ и принятыми в соответствии с ним нормативными правовыми актами, операторами, являющимися государственными или муниципальными органами». Постановление содержит перечень документов, которые должны быть разработаны гос., мун. органом. Среди них правила рассмотрения запросов субъектов ПДн или их представителей, правила осуществления внутреннего контроля соответствия обработки ПДн требованиям к защите ПДн, правила работы с обезличенными данными, перечень информационных систем персональных данных, перечни ПДн, обрабатываемых в гос. или мун. органе и др. Также определен порядок доступа служащих в помещения, где обрабатываются ПДн.

Стоит отметить, что Постановление Правительства РФ от 06.09.2014 N 911 отменило обязанность операторов — гос. и мун. органов обезличивать ПДн, обрабатываемых в информационных системах.

Безопасность персональных данных при их обработке в информационной системе (ИСПДн) обеспечивает оператор или лицо, осуществляющее обработку ПДн по поручению оператора. (п. 3 Пр. 21). Но организация может заключить договор на оказание соответствующих услуг с юр. лицом, ИП, имеющим соответствующую лицензию.

В большинстве организаций, обрабатывающих ПДн в информационных системах, обеспечивается 4-й уровень защищенности. Рассмотрим требования для этого уровня защищенности и определим меры для защиты персональных данных, которые обрабатываются в информационных системах с использованием криптозащиты.

В соответствии с ПП №1119 и приказом ФСБ №378 требования для 4-го уровня следующие:

1) Организация режима обеспечения безопасности помещений, в которых размещена информационная система (ИСПДн), препятствующего возможности неконтролируемого проникновения или пребывания в этих помещениях лиц, не имеющих права доступа в эти помещения:

— оснащение помещений входными дверьми с замками, обеспечение постоянного закрытия дверей помещений на замок и их открытие только для санкционированного прохода, а также опечатывания помещений по окончании рабочего дня или оборудование помещений соответствующими техническими устройствами, сигнализирующими о несанкционированном вскрытии помещений;

— утверждение правил доступа в помещения в рабочее и нерабочее время, а также в нештатных ситуациях;

— утверждение перечня лиц, имеющих право доступа в помещения;

2) Обеспечение сохранности носителей персональных данных:

— хранение съемных машинных носителей ПДн в сейфах (металлических шкафах), оборудованных внутренними замками с двумя или более дубликатами ключей и приспособлениями для опечатывания замочных скважин или кодовыми замками;

— поэкземплярный учет машинных носителей ПДн в журнале учета носителей ПДн с использованием регистрационных (заводских) номеров;

3) Утверждение руководителем организации ПЛн перечня лиц, доступ которых к ПДн, обрабатываемым в ИСПДн, необходим для выполнения ими должностных обязанностей;

4) Использование средств защиты информации, прошедших процедуру оценки соответствия требованиям законодательства Российской Федерации в области обеспечения безопасности информации, в случае, когда применение таких средств необходимо для нейтрализации актуальных угроз.

Следовательно, для обеспечения 4 –го уровня защищенности ПДн в компании необходимо разработать и утвердить организационно-распорядительные документы:

— План мероприятий по обеспечению безопасности ПДн при их обработке в ИСПДн 4 уровня защищенности;

— Правила доступа в помещения, где размещены используемые средства криптографической защиты (далее — СКЗИ), хранятся СКЗИ и (или) носители ключевой, аутентифицирующей и парольной информации СКЗИ, в рабочее и нерабочее время, а также в нештатных ситуациях;

— Перечень лиц, имеющих право доступа в помещения, где размещены используемые СКЗИ, хранятся СКЗИ и (или) носители ключевой, аутентифицирующей и парольной информации СКЗИ;

— Журнал учета носителей ПДн с использованием регистрационных (заводских) номеров;

— Перечень лиц, доступ которых к ПДн, обрабатываемым в ИСПДн, необходим для выполнения ими служебных (трудовых) обязанностей.

Теперь определим ряд организационных и технических мер для 4-го уровня защищенности ПДн в соответствии с приказом ФСТЭК №21 (не рассматриваются меры защиты ПДн, являющихся гос. тайной и меры, связанные с применением криптографической защиты):

I. Идентификация и аутентификация субъектов доступа и объектов доступа;

— идентификация и аутентификация пользователей, являющихся работниками оператора;

— управление идентификаторами, в том числе создание, присвоение, уничтожение идентификаторов;

— управление средствами аутентификации, в том числе хранение, выдача, инициализация, блокирование средств аутентификации и принятие мер в случае утраты и (или) компрометации средств аутентификации;

— защита обратной связи при вводе аутентификационной информации;

— идентификация и аутентификация пользователей, не являющихся работниками оператора (внешних пользователей);

II. Управление доступом субъектов доступа к объектам доступа:

— управление (заведение, активация, блокирование и уничтожение) учетными записями пользователей, в том числе внешних пользователей;

— реализация необходимых методов (дискреционный, мандатный, ролевой или иной метод), типов (чтение, запись, выполнение или иной тип) и правил разграничения доступа;

— управление (фильтрация, маршрутизация, контроль соединений, однонаправленная передача и иные способы управления) информационными потоками между устройствами, сегментами информационной системы, а также между информационными системами;

— разделение полномочий (ролей) пользователей, администраторов и лиц, обеспечивающих функционирование информационной системы;

— назначение минимально необходимых прав и привилегий пользователям, администраторам и лицам, обеспечивающим функционирование информационной системы;

— ограничение неуспешных попыток входа в информационную систему (доступа к информационной системе);

— реализация защищенного удаленного доступа субъектов доступа к объектам доступа через внешние информационно-телекоммуникационные сети;

— регламентация и контроль использования в информационной системе технологий беспроводного доступа;

— регламентация и контроль использования в информационной системе мобильных технических средств;

— управление взаимодействием с информационными системами сторонних организаций (внешние информационные системы).

V. Регистрация событий безопасности:

— определение событий безопасности, подлежащих регистрации, и сроков их хранения;

— определение состава и содержания информации о событиях безопасности, подлежащих регистрации;

— сбор, запись и хранение информации о событиях безопасности в течение установленного времени хранения;

— защита информации о событиях безопасности.

VI. Антивирусная защита:

— реализация антивирусной защиты;

— обновление базы данных признаков вредоносных компьютерных программ (вирусов);

— контроль (анализ) защищенности персональных данных (АНЗ);

— контроль установки обновлений программного обеспечения, включая обновление программного обеспечения средств защиты информации.

XI. Защита среды виртуализации:

— идентификация и аутентификация субъектов доступа и объектов доступа в виртуальной инфраструктуре, в том числе администраторов управления средствами виртуализации;

— управление доступом субъектов доступа к объектам доступа в виртуальной инфраструктуре, в том числе внутри виртуальных машин.

XII. Защита технических средств:

— контроль и управление физическим доступом к техническим средствам, средствам защиты информации, средствам обеспечения функционирования, а также в помещения и сооружения, в которых они установлены, исключающие несанкционированный физический доступ к средствам обработки информации, средствам защиты информации и средствам обеспечения функционирования информационной системы, в помещения и сооружения, в которых они установлены;

— размещение устройств вывода (отображения) информации, исключающее ее несанкционированный просмотр.

XIII. Защита информационной системы, ее средств, систем связи и передачи данных:

— обеспечение защиты персональных данных от раскрытия, модификации и навязывания (ввода ложной информации) при ее передаче (подготовке к передаче) по каналам связи, имеющим выход за пределы контролируемой зоны, в том числе беспроводным каналам связи.

— обеспечение защиты персональных данных от раскрытия, модификации и навязывания (ввода ложной информации) при ее передаче (подготовке к передаче) по каналам связи, имеющим выход за пределы контролируемой зоны, в том числе беспроводным каналам связи.

Порядок обработки ПДн в организации фиксируется в соответствующем внутреннем документе — инструкции, положении.

Бесплатный фрагмент закончился.

Купите книгу, чтобы продолжить чтение.